MTProto

Mobile Transport Protocol (en español: Protocolo de transporte móvil, abreviado: MTProto) es el nombre del protocolo de datos de Telegram con que gestiona, cifra y transporta los mensajes, contactos y metadatos del servicio de mensajería. Está desarrollado bajo un estándar abierto, a base de API Java, desarrollado por el matemático Nikolái Dúrov y financiado por Pável Dúrov.[1] Fue anunciado en 2013 por la antes empresa estadounidense Digital Fortess, ahora desarrollada por Telegram FZ-LLC.[2]

| Mobile Transport Protocol | ||||||||

|---|---|---|---|---|---|---|---|---|

| Familia | Internet | |||||||

| Función | Mensajería instantánea | |||||||

| Última versión | MTProtov2 (2017-presente) | |||||||

| Puertos |

80/TCP (transferencia) 80/HTTP (con keepalive) | |||||||

| Ubicación en la pila de protocolos | ||||||||

| ||||||||

| Estándares | ||||||||

| Ninguno | ||||||||

A diferencia de XMPP, MTProto está enfocado en la multisesión multiplataforma y el transporte de archivos sin importar su formato o capacidad. El tráfico tiene dos tipos de cifrados, ambos con AES de base, siendo los chat secretos para el envío de mensajes de forma restrictiva contra la filtración de información sensible. Es una de las pocas aplicaciones desarrollados fuera de los Estados Unidos tras el incidente del cíberespionaje.[3]

Cabe señalar, sin embargo, que el código fuente no afecta a los servidores de MTProto que no son de código abierto.[nota 1]A 2020 no existe intenciones de librerar la plataforma completa hasta que este se descentralice y tenga un propósito benigno.[4][5]

Versiones

MTProto v1

La primera versión se estrenó en 2014. Los mensajes en MTProto fueron cifrados con el algoritmo SHA-1. Tras un reporte en enero de 2015, en donde el investigador Juliano Rizzo reveló un error en el funcionamiento de SHA-1 que originó una vulnerabilidad al interceptar los mensajes.[6] Más adelante el medio De Welt en 2016 señaló un posible reemplazo SHA-2.[7]

MTProto v2

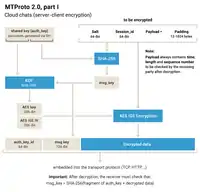

En 2017, se lanza la segunda versión. El cifrado se reemplazó a SHA-256 con mayor cantidad de bytes de carga útil.[8] También está protegido de ataques IND-CCA.[9]

Desarrollo

Infraestructura y financiamiento

Digital Fortress fue una empresa estadounidense fundada por David "Alex" Neff, quien trabajó anteriormente como Director Asistente de Relaciones Internacionales de VK.[10] Como socio de QBC Systems, la compañía adquirió 96 terabytes de infraestructura para el almacenamiento de datos.[11] El protocolo MTProto fue implementado en 2013 de forma experimental; al tener éxito, el proyecto se masificó y la organización fue independizada como Telegram LLC.[2][12]

En 2014 las sucursales Telegram LLC y Digital Fortress fueron adquiridos por United Capital Partners, exdueño de VK,[13] generando una disputa legal sobre su auditoría con Pável. En simultáneo, la matriz empresa Mail.ru prohibió usar el término Telegram como nombre de la empresa.[14] Esto obligó a crear una nueva organización externa llamada Telegram Messenger LLP, cuya sede se mantuvo indefinida hasta 2017.

Central de datos

.png.webp)

El protocolo MTProto se desarrolló desde cero y difiere de XMPP para la creación de centrales de datos.[15]

A diferencia de XMPP por las limitaciones para iniciar sesión con números,[nota 2] la ID no proviene de la IMEI y cada dispositivo es asignado por una ID unificada. Para establecer el dispositivo activo es necesario una confirmación vía SMS o llamada telefónica por única vez, cuyo código lleva 5 dígitos,[17] con la posibilidad de asegurar con autentificación en dos pasos.

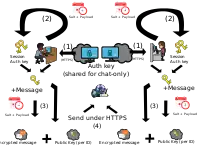

Para los chats normales, llamados cloud chats, se usa como cifrado cliente-servidor-cliente.[18] Los contenidos escritos, enviados o en borrador,[19] son codificados en bloques usando las claves o llaves de cifrado[20] ofrecidas del canal de conversación con casos diferentes entre conversaciones de uno a uno.[18] Bajo eficacia cada mensaje almacenado en la central de datos, o la nube, es codificado simétricamente con AES-256. Para los archivos, se dividen en unidades de 1KB (si pesa menos de 10MB) o de 512KB (hasta 1.5GB) para mejor rendimiento en subida y descarga.[21] Para los enlaces, el servidor se encarga de previsualización las fotos o vídeos de los sitios web.[22]

Aparte, los receptores llevan una clave compartida firmada en SHA-256 para garantizar la seguridad de los mismos.[23][24] La clave varía en cada conversación y estos se separan del centro de datos de los destinatarios, asegurando su descentralización.[20][25][26] Para dificultarlo, no se relaciona la llave de cifrado (msg_key), la firma (auth_key_id) y el mensaje codificado al desgranarlos. Esto evita que desconocidos accedan a la nube y descifren las comunicaciones, a excepción del usuario (o el grupo, según el caso) que puede recuperar la firma para ver sus mensajes al iniciar sesión sin recurrir a servicios de terceros.[20][27][28] En 2021 Pável Dúrov recalcó que si alguna parte de los centros de datos es confiscada o irrumpida los mensajes no se descifrarán.[29]

En otra nota de Pável Dúrov de 2017 aclaró que el cifrado para los cloud chats garantiza el reenvío inmediato de los mensajes a otros contactos. En consecuencia, evita que el contenido origen se descargue y vuelva a subir, lo que ahorra consumo de datos. Aclara también que este tipo de cifrado ayuda a visualizar los mensajes de los grupos con miles de integrantes en tiempo real. No obstante, señala que los chats secretos cumplen el propósito de evitar filtraciones de contenido al usar otro tipo de cifrado.[27]

Para los chats secretos se codifican de extremo a extremo bajo el mismo algoritmo y con cifrado XOR de 128 bits para la firma digital. El mecanismo para los archivos varía según el tipo de metadato.[30] Al almacenarse los mensajes temporalmente, las claves de cifrado solo se guardan en los dispositivos locales. Además, se usa una figura que identifica la conversación. Por defecto, las previsualizaciones de los enlaces están desactivadas.[22]

En diciembre de 2014 se implantó en los chats secretos la tecnología Perfect forward secrecy para renovar las claves a medida que pase el tiempo sin comprometer a los mensajes antiguos.[31][32]

CDN

En 2017 se implementó la infraestructura CDN para canales con más de 100 mil suscriptores. Sirve de caché de contenido y no está relacionado con los centros de datos, aunque cifrado antes de ser recibido en el dispositivo. Los mensajes son autenticados para evitar algún intento de manipulación. Dicha infraestructura no forma parte de las centrales de datos de Telegram y está enfocado en países con mayor demanda de usuarios.[33]

Desde la versión 4.2 de las aplicaciones se emplean algunas API para agilizar el funcionamiento de subida y bajada de datos. Por ejemplo, se usa upload.getFile para subir contenido y upload.getCdnFile para agilizarla.[34] En la sección de preguntas y respuestas en farsi, se planea mejorar el servicio para evitar la censura del gobierno iraní.[35]

Transporte de datos

MTProto admite transporte de datos en relación con la carga útil: Ligero para cobertura baja. Elevado para generar ofuscación que evita el bloqueo de las ISP. Ese último es sugerido para conectar con servidores MTProxy.[36]

Bot API

Bot API es el nombre de la plataforma de aplicativos externos.[37] A diferencia de los usuarios, los bots cumplen la función de software como servicio mediante la conversación (uno a uno) o la interacción (uso de botones, comandos, etcétera).[38][39]

Siendo creados y controlados por los desarrolladores (algunos externos) el alias distintivo termina en bot. La primera versión, Bot API 1, fue anunciado oficialmente en junio de 2015 e incorporado desde la versión 3.0 de Telegram para Android y clientes afines.[37] En abril de 2016, con Bot API 2, la interfaz puede distribuir 19 tipos de comunicación multimedia. Para la interacción los bots pueden usar geolocalización y callback. Adicionalmente, los bots pueden personalizarse a gusto del usuario y vincular cuentas de otros servicios.[40][38]

Los servidores son conectados por medio de la API.[41] Para ello el @botfather es que administra los tókenes y permisos.[42] El lenguaje de programación para conectar con la interfaz es a libre elección. En abril de 2016 Dúrov ofreció donaciones individuales de 25 000 dólares por cada bot desarrollado de forma útil y rápida.[43][44]

A diferencia de las conversaciones privadas, chats y grupos, el responsable necesita usar los certificados para cifrar contenido ya que las peticiones se transmiten por webhook. El requisito obligatorio es que el servidor use el cifrado estándar HTTPS bajo TLS versión 1.2 o posterior.[45]

Características

- Uso de órdenes

MTProto permite el uso de bot conversacionales o chatbots. Los desarrolladores pueden asignar una lista de comandos (/función subfunción). Para hacer más interactiva en las conversaciones, se añadió a los bots un teclado diseñado para respuestas u órdenes instantáneas.[46][47] En la Bot API 2 se añadió un teclado adicional ubicado en la parte inferior de las conversaciones y que se interactúa al momento.[40] Los teclados interactivos permiten mostrar resultados de reacciones (por ejemplo, el bot oficial @like), votaciones (@vote) u operaciones matemáticas en tiempo real.[48][49]

- Administración en grupos

Opcionalmente, los bots pueden controlar contenido y expulsar a integrantes de grupos. También, en la segunda versión, los bots son capaces de generar datos estadísticos de grupos públicos para una abierta interacción con los integrantes.[50]

- Bots integrados

En enero de 2016 se implementó los Inline Bots orientado a la entrega de información de sitios web sin salir de la aplicación. Para buscar o compartir información de un determinado bot es necesario mencionarlo por su alias en el cuadro de texto.[51][52] Las primeras funciones fueron proveídas de Bing, Yandex, Youtube, IMDb, Wikipedia y Giphy. También se incluyó un bot que permite añadir cursiva y negrita en las conversaciones.[53][54]

El desarrollo de los inline bots es distinto a los conversacionales. Los mensajes compartidos están atribuidos por el bot que el usuario utilizó. Además, no son configurables ni pueden ver información de los grupos.[55]

- Tienda de bots

La comunidad añadió una tienda dedicada llamada StoreBot (cuyo alias es @StoreBot) que es accesible como página web.[37]

Avance y reportes de su seguridad

A pesar de su eficiencia para el envío de mensajes, el desarrollo por cuenta propia provocó las molestias de especialistas hacia el cifrado de MTProto y las correcciones realizadas con el tiempo.[56] Desde 2013 aficionados en criptografías de HackerNews y otros colectivos criticaron a la plataforma,[57] en el cual, el fundador retó a descifrar los mensajes de las conversaciones para ganar un premio.[58][59] Pese a que se recompensaron y corrigieron vulnerabilidades,[60] en la web indicó que ningún especialista rompió las claves de seguridad propuestas en el Criptoanálisis.[61] En diciembre de 2017 se realizaron varios cambios y mejoras de seguridad en la versión 2 de MTProto.[8] En las preguntas frecuentes de Telegram describen que en las implementaciones de MTProto utilizan métodos a prueba de interferencias. Además, un mecanismo bastante complicado consumiría muchos recursos a la plataforma.[62] Existen métodos para cambiar la API y reducir la transferencia de metadatos, por ejemplo, el caso del sitio web habr.com que usa bloqueo en un canal privado de comunicación.[18] Entre mediados y finales finales de 2015 el Estado Islámico, cuando prefirió difundir material terrorista en los canales, destacó el funcionamiento de Telegram por mantener la confidencialidad en las conversaciones y fue compartido por la prensa internacional.[63][64][65][66] Dúrov vaticinó esa acogida porque «hay una guerra […], el Estado Islámico siempre encontrará una manera de comunicarse entre ellos. Si algún medio de comunicación no les resulta seguro, lo cambian por otro».[67]En España, la Guardia Civil considera que es difícil extraer información y se está haciendo campañas para desarticular organizaciones criminales que residen en la plataforma amparada bajo leyes de privacidad.[68] Para Dmitri Peskov, representante especial del Presidente de la Federación Rusa, cree que «la solución de software de [Telegram] es la elección más obvia» en lugar de crear mensajeros domésticos para su país, aclarando que no existe la garantía perfecta para cualquier servicio de mensajería.[69]

Existen otros inconvenientes ajenos a la infraestructura que comprometen indirectamente la seguridad de las cuentas de usuario. Por ejemplo, la técnica para secuestrar casillas de voz de operadores telefónicos para conseguir el código de acceso.[70] Para reducir intentos de acceso no autorizado, se limitó el mecanismo para usuarios con verificación en dos pasos (véase apartado).[71]

Acusaciones de cifrado no estandarizado

Una de las publicaciones sobre su cifrado proviene de la publicación Análisis del modelo de criptografía utilizado en Telegram de CryptoFail. En ella el autor desmerita el evento Criptoanálisis durante los años 2013 y 2014 y critica con detalle el cifrado de Telegram, entonces desarrollado bajo MTProto v1, comparándolo de «anticuado» con la aplicación libre y promocionada por los colectivos TextSecure:[72]

Si este protocolo es seguro, es por accidente [...]. Ellos afirman que "el protocolo fue diseñado por seis campeones de ACM y un doctor en Matemáticas". Para ser sincero, el protocolo parece haber sido hecho por un aficionado. [...] Sé que es difícil tirar a la basura todo ese trabajo, pero si quieren construir un programa fiable, es lo que necesitan hacer. Su protocolo es muy complejo para analizarlo y mucho menos para probar que es "seguro". [...] Un verdadero criptógrafo debería auditar su diseño (y el proceso de diseño) y estar seguros de que los programadores que contrataron están cualificados para escribir código criptográfico (la mayoría no lo está).Extracto del artículo escrito por Taylor Hornby. Traducido por Angel Gottfried.[73]

Otras opiniones expresan reacciones mixtas relacionadas con «seguridad». Kaspersky Lab comprobó que el cifrado en los chats secretos es distinto al veterano OTR.[74][75] Open Whisper Systems y Edward Snowden criticaron la plataforma por uso de herramientas después del suceso del Criptoanálisis. Según ellos el mecanismo no está estandarizado (el desarrollo es por parte de matemáticos y no de los criptógrafos citados), especialmente, en los chats normales,[76][77][78] y que los concursos no alientan el trabajo de los especialistas independientes.[79][80] Irónicamente, Dúrov propuso colaborar con Snowden para verificar el funcionamiento antes que fuese presentado al público.[81][82][83]

Tras la racha de acusaciones Dúrov respondió en marzo de 2015:

En Telegram nos encanta recibir sugerencias sobre temas relacionados con la seguridad. Creemos que ser de código abierto y tener concursos de criptografía nos ayuda a brindar un mejor servicio. Por eso recompensamos a las personas cuando comparten ideas que nos permiten hacer que Telegram sea más seguro. [...] Desafortunadamente, cada actividad atrae a sus parásitos. Con la creciente popularidad de Telegram, algunas personas intentan promocionarse a sí mismas o a sus productos al atacar a Telegram por motivos falsos.Extracto de la publicación de Pável Dúrov.[84]

Vulnerabilidades en los algoritmos de cifrado

En enero de 2015 el investigador Juliano Rizzo reveló que se empleaba en los "chats secretos" una firma digital con cifrado XOR de 128 bits usando el algoritmo SHA-1. La función del SHA-1 es codificar los mensajes con una capacidad máxima de 64 bits —la mitad del cifrado XOR que se reparte tanto para el emisor y el receptor—, lo que podría ser vulnerable al interferir y suplantar grandes paquetes de datos en las conversaciones. Debido a las exigencias, los desarrolladores anunciaron que el algoritmo será reemplazado por su sucesor SHA-2, incluyendo autenticaciones alternativas al SMS en caso de que la clave sea descubierta.[6]

Un estudio de INTECO en 2014 explica la posibilidad de saltar el protocolo de autentificación en aplicaciones de terceros. Usando los principios de Kerckhoffs, regla principal en la criptografía, era posible descubrir una clave pública para realizar un ataque Man-in-the-middle, dejando al descubierto la privacidad y suplantando el usuario sin necesidad de confirmación. Mediante un cliente por línea de comandos de texto (o CLI por sus siglas en inglés) para Linux y una clave de acceso público, se pueden acceder a los contactos y mensajes de la víctima sin su consentimiento.[85] La firma de seguridad ESET confirmó del problema junto a una prueba de concepto publicada en Github, aunque se no informó de la posibilidad de recuperar chats secretos en otros dispositivos.[86]

En diciembre de 2015 la universidad de Aarhus descubrió que MTProto no logra el efecto de indistinguibilidad bajo un ataque de texto cifrado, o cifrado autenticado, que permite codificar el mensaje de otra forma sin cambiar el contenido. La universidad aclaró que fue en un marco teórico y «no encontró alguna manera de convertir en un ataque de recuperación total en texto plano».[87]

En diciembre de 2020, la Universidad de Údine publicó el ensayo Automated Symbolic Verification of Telegram’s MTProto 2.0 para comprobar la efectividad del algoritmo en entornos alejados a los servidores. La publicación fue compartida en 2023 por GSMArena.[88]

El 22 de julio de 2021 estudiantes de la Universidad de Londres y la ETH Zúrich descubrieron cuatro vulnerabilidades importantes sobre el funcionamiento. Los cuatro tipos fueron relacionados con: cambio de orden de los mensajes codificados, uso de datos para identificar cómo está cifrado, manipulación masiva de peticiones en un determinado tiempo y un nuevo MITM. El equipo anunció que se corrigió en una nueva actualización de 17 de julio.[89][90][91]

Posibles vulnerabilidades en el funcionamiento de los servidores

Una investigación de 2014 por INTECO reveló que era posible aplicar MITM para conseguir la huella digital antes de conceder el código de acceso. Primero establece el código nonce, generado al azar, después añade otros códigos de envío y respuesta del servidor y formar una clave SHA para la huella de sesión. Cabe señalar que el sistema corresponde a la primera versión.[92]

En noviembre de 2015 el investigador de Sony Mobile Communications Ola Flisbäck demostró una técnica compartida por su homólogo Thaddeus Grugq para registrar las últimas conexiones de los usuarios usando el cliente CLI de Telegram aprovechando una propiedad de la API que permite saber si está en línea. Para evitarlo, existe una opción para "difuminar" la última conexión a desconocidos, o estableciendo una lista negra, en los ajustes de la aplicación.[93][94][95]

En junio de 2016 el portal ruso TJournal reportó que se mostraba conversaciones fantasma tras iniciar sesión con una cuenta nueva en el mismo celular. Eso debido a la transferencia de información de la cuenta anterior que no fue cerrada del todo.[96]

En noviembre de 2016 Kaspersky Lab reportó un malware que opera en los bots. Telecrypt está escrito en Delphi y aprovecha la API para instalar software dañino una vez que el cliente lo haya descargado.[97][98]

Desde 2016, tras una vulnerabilidad con el protocolo de señalización telefónica o SS7,[99] es posible iniciar sesión vía SMS o llamada cuando el receptor es interceptado por un tercero. En Rusia se reportó usurpación de cuentas de la oposición rusa a partir de tarjetas SIM clonadas.[100] También sucedió en Irán en el mes de agosto.[101] A pesar de la vulnerabilidad de los mensajes de confirmación y los intentos de restringirlo, Dúrov recomendó activar la autentificación de dos pasos usando una contraseña adicional.[100][102]

En mayo de 2016 dos iraníes descubrieron un fallo que permite superar el límite de 4096 bytes por cada mensaje de texto, lo que provocaría una denegación del servicio. Dicho error también provocaría fallas en los clientes móviles con un consumo de datos y RAM.[103] Días después, tras una conversación con los desarrolladores, se demostró que el aumento de texto alcanza hasta los 16 KB y no afecta el rendimiento en el envío de mensajes.[104]

En agosto de 2018 el FSB habría encontrado un método para confundir el servidor y mostrar el número telefónico de los "infractores". El software se llamó CryptoScan.[105]

En enero de 2019 un especialista en seguridad descubrió el malware Goodsender a través de bot suplantados. Al conseguir el token, cuyas claves privadas fueron obtenidas accidentalmente de sus desarrolladores, un ciberdelicuente enviaría una aplicación para Windows. Al instalar él podría monitoriar a las computadores con el malware ya instalado.[106][107]

En marzo de 2019 los desarrolladores pidieron disculpas tras los problemas de registro de algunos usuarios. Se reporta que 70.000 usuarios fueron nombrados temporalmente como "Cuenta eliminada" durante la limpieza de datos en sus servidores.[108]

En julio de 2019 usuarios consiguieron registrar tomar el alias @ya, que es del bot perteneciente a Yandex, para crear su canal. Eso se debió a que a la inactividad del creador y no un fallo para usar alias con menos de 5 caracteres.[109] Más adelante la empresa consiguió recuperar y volver en funcionamiento.[110][109]

En agosto de 2019 investigadores de Hong Kong verificaron un fallo en que las cuentas importaban millares de contactos en breve tiempo con el propósito de descubrir la identidad de los usuarios. Esto afecta a los usuarios que permitieron o no mostrar su número telefónico. Como respuesta, los usuarios sospechosos no podrán añadir 5 números registrados a la lista de contactos por día.[111] Otra solución está en decidir si los usuarios desean ser incorporados o no en la lista de contactos de desconocidos, reduciendo las posibilidades de revelar detalles privados de integrantes de grupos disidentes.[112]

Fallos en los clientes de Telegram

Telegram ofreció recompensas a aquellos que encuentren ciertas fallas del mecanismo no relacionadas al cifrado o la API.

En agosto de 2016 Kirill Firsov reveló que el cliente para MacOS permitió que los mensajes copiados al portapapeles fuesen registrados en un archivo del sistema ubicado en /var/log/system.log. Dúrov identificó el problema y anunció un parche de seguridad para evitar este incidente.[113][114]

En febrero de 2018 Kapersky descubrió en el cliente de escritorio una vulnerabilidad de día cero relacionado con la escritura de derecha a izquierda. Este permitió el minado de criptomonedas mediante un troyano.[115]

En septiembre de 2018, se reportó que el cliente de la versión de escritorio filtró la dirección IP a otros usuarios. Esto ocurre al activar la característica P2P en las llamadas de audio. El usuario que reportó es Dhiraj Mishra y obtuvo 2000 euros de recompensa.[116][117] Para solucionarlo, en la versión 1.4 (escritorio) incluyó la opción para desactivar P2P desde los ajustes.[118] En septiembre de 2019 Mishra volvió a reportar un fallo para móviles (5.10) relacionado al eliminado de los datos de los clientes después de ser eliminados en los servidores, los desarrolladores le recompensanron con 2500 euros.[119]

El 15 de abril de 2019, un investigador apodado "Bo0om" encontró dos fallas de seguridad en el cliente de escritorio: la inyección de SQL para extraer información e incoherencias en código PHP.[120]

En septiembre de 2020 usuarios rusos crearon cuentas falsas bajo el nombre "Mensajes guardados" para aprovecharse de la característica al reenviar los mensajes. Si bien no es un fallo, podría generar confusión y ayudaría que atacantes intercepten o editen los mensajes reenviados. Tras el incidente, Telegram alertó de que las cuentas falsas que llevan el nombre y su símbolo serán expulsadas de por vida.[121][122]

En 2020 otro investigador reportó que los equipos móviles Android con geolocalización falsa pueden encontrar a usuarios que usan la función Personas cercanas y averiguar los detalles geográficos por trilateración. Debido a que la función es pública y opcional, el equipo técnico reconoce el resultado esperado. No consideran como problema de seguridad de Telegram, en su lugar señalan a los servicios de geolocalización por mostrar mucha información desde los teléfonos inteligentes.[123][124]

En enero de 2021 el investigador de seguridad Dhiraj Mishra encontró que el cliente para MacOS no borraba localmente los mensajes de los chats secretos, además de que el código de bloqueo estuvo sin codificar. Ambas vulnerabilidades fueron solucionadas.[125][126] Además, se publicó un reporte en que los stickers en los chats secretos para extraer información del usuarios durante octubre de 2020.[127]

Librerías

libtgvoip

libtgvoip es una librería para realizar llamadas de audio entre dispositivos de Telegram. Fue oficialmente implementada en 2017. El código fuente se encuentra en Github.[128]

Telegram Database

En 2015 se desarrolló la librería Telegram Database Library, abreviada TDlib, para el desarrollo de aplicaciones de forma oficial. Fue publicado para el concurso Telegram Challenge para clientes Android.[129][130]

El 31 de enero de 2018 la librería TDlib se anunció al público con el lanzamiento de Telegram X para Android.[131] En ese mismo día se anunció la documentación para desarrollar aplicaciones en poco tiempo y sin conocer demasiado a la API de MTProto.[132] Su código está escrito mayormente en C++ y licenciado bajo Boost Software License.[133]

Aplicaciones de terceros

La plataforma permite el uso aplicaciones no oficiales usando una API distinta. A diferencia de los bots, Telegram recibió clientes elaborados por la comunidad y que fueron adoptados por el propio personal como el caso de la aplicación web Webogram (ahora Telegram Web) y programas para PC con Windows, Mac OS X y sistemas operativos bajo Linux. Aquí se mencionan algunos clientes aficionados que incorporaron características o añadidos comerciales para aprovechar el potencial de la mensajería.

Plus Messenger

Plus Messenger (llamado anteriormente Telegram+) es un cliente para Android, bifuricado de Telegram. Fue creado por el desarrollador de la aplicación Whastapp+, tras la cancelación de este, en febrero de 2015.[134] Durante su desarrollo se añadieron algunos añadidos únicos: Posibilidad de modificar los temas y conservarlos, ocultar información en la captura, compartir archivos de música, mantener el nombre de archivo original, entre otros.[135] El código fuente está en el repositorio de Github.[136]

En marzo del mismo año Google retiró el cliente de la Play Store por suplantación de auditoría.[134] Días después fue restaurado a la tienda de aplicaciones donde, a petición de los desarrolladores de Telegram, se quitó la posibilidad de realizar de capturas de pantallas en los chats secretos.[137] A mediados de año se creó una aplicación que recopila temas desarrollados para Plus, incluyendo la posibilidad de aplicar al momento.[138] A finales de 2015 se incorporó el uso de pestañas inteligentes según el tipo de conversación.[138]Unigram

Unigram es un cliente para la plataforma universal de Windows (que agrupa Windows 10, Windows 10 Mobile y Xbox). Se anunció en mayo de 2016 en un subforo de Reddit.[139] A diferencia del cliente oficial para Windows Phone 8, Unigram está desarrollado por la comunidad que busca aprovechar la integración entre dispositivos.[139] Unigram es gratuito y su código fuente está publicado en Github.[140]

En septiembre de 2016 se publicó la primera versión alfa para móviles disponible como descarga directa.[141] En 2017 se estrenó en la tienda oficial añadiendo mejoras preliminares.[142] En mayo de 2020 se anunció el lanzamiento de la versión 4 con limpieza de caché, carpetas personalizadas y editor de multimedia.[143]

Además, Unigram ha tenido un gran auge entre la población con discapacidades visuales, ya que es el más accesible con los lectores de pantallaAutorresponder for TG

Autorresponder para Telegram es un complemento freemium para las conversaciones de la aplicación. A pesar de no ser un cliente independiente, el complemento lee las notificaciones para comprobar el origen de emisor y si coincide alguna frase para enviar mensajes de respuesta automáticamente.[144]

Cronología

Cronología de la arquitectura de Telegram, mencionando el uso de las API y la capa de seguridad:[145]

- 28 de julio de 2013: Inicio de operaciones en data centers.

- 29 de julio de 2013: Desarrollo de compresión gzip para aplicaciones clientes.

- 31 de julio de 2013: Desarrollo de acciones para subida y descarga de archivos.

- 1 de agosto de 2013: Sistemas de actualizaciones en conjunto.

- 3 de agosto de 2013: Nuevo soporte para uso multilingüe.

- 6 de septiembre: Implementación de charlas con geolocalización. Implementación de capas de seguridad de 2 al 4. Posteriormente, se añade la API de autentificación.

- Octubre de 2013: Documentación de chats secretos, cifrado extremo a extremo. Capas 8 y 9.

- Noviembre de 2013: Capa 10. Añadido soporte adicional para documentos.

- Diciembre de 2013: Capa 11. Se retira un parámetro del chat secreto.

- Marzo de 2014: Capa 12. Añadido la opción Hacer una pregunta.

- Abril 2014: Capa 13 y 14. Bloqueo de usuarios.

- Agosto de 2014: Documentación de Perfect Forward Secrecy. Capas 15 y 16. Reenvío de mensajes de texto para autentificación.

- Septiembre de 2014: Capa 17. Nuevos eventos en archivos multimedia.

- Octubre de 2014: Capa 18, chats secretos 2.0. Uso de nombres de usuario (opcional).

Véase también

Notas y referencias

- Notas

- En el supuesto caso que estuviera registrado en Europa no se aplicaría ingeniería inversa según Hoehne, IT in general aviation: Pen and Paper vs. Bits and Bytes, pp. 26-27

- Según cita la Universidad de Valencia (2014) sobre la implementación para usuarios de dispositivos móviles:

El problema [de XMPP] radica en que [el TLS] estaba configurado por defecto para no utilizar cifrado. [...] La solución de [los servicios basados en éste] para los móviles con sistema operativo Android fue tomar el IMEI (un código de identificación único para cada teléfono), invertirlo y aplicarle la función hash MD5 (Message-Digest Algorithm 5). En el caso de iOS el cifrado se obtiene haciendo el mismo hash MD5 de la dirección MAC del terminal repetida dos veces. El resultado es la clave de cifrado. En cuanto al nombre de usuario, es sencillamente el número de teléfono.

- Referencias

- «Russia’s Zuckerberg launches Telegram, a new instant messenger service» (en inglés). Reuters. Archivado desde el original el 30 de septiembre de 2014. Consultado el 15 de noviembre de 2014.

- «Братья Дуровы запретили корпорациям использовать протокол защищённой передачи данных MTProto» (en ruso). The Village. Consultado el 10 de junio de 2015.

- «Los servicios secretos no podrán interceptar los mensajes de aplicación rusa». rbth. Consultado el 15 de noviembre de 2014.

- «Павел Дуров сообщил, почему не стал публиковать серверный код Telegram». Код Дурова (en inglés). 9 de enero de 2021. Consultado el 9 de enero de 2021.

- «Telegram technical FAQ for Advanced users» (en inglés). Telegram. Consultado el 18 de diciembre de 2015.

- «How much trust can you put in Telegram messenger?» (en inglés). Computer World UK. Consultado el 22 de enero de 2015.

- «Sicherheitslecks beim Messenger-Dienst Telegram? messenger?» (en alemán). De Welt. Consultado el 20 de enero de 2016.

- «El nuevo Telegram mejora la autodescarga multimedia y la seguridad». El Androide Libre. 8 de diciembre de 2017. Consultado el 1 de enero de 2018.

- «FAQ for the Technically Inclined». core.telegram.org. Consultado el 6 de enero de 2019.

- «Russian Startups: Digital Fortress». rubase.com. Consultado el 30 de octubre de 2014.

- «QBC Systems lands contract to service Russian market». Bizjournals.com. American City Business Journals.

- «Компания Digital Fortress Павла Дурова представила мессенджер Telegram» (en ruso). Forbes.

- «VKontakte Owner Sues for Messenger After WhatsApp Is Bough». Bloomberg.

- «Mail.Ru запретили использовать протокол от «Телеграма»». tjournal.ru.

- «Working with Different Data Centers». core.telegram.org. Consultado el 3 de agosto de 2017.

- «Negligence by Major Tech Companies like Google and Telegram Aiding Iran's Cyber Army». Center for Human Rights in Iran. 3 de junio de 2016. Consultado el 9 de agosto de 2019.

- «Еще более секретные Telegramмы». habr.com (en ruso). Consultado el 16 de mayo de 2019.

- Messenger, Telegram (5 de septiembre de 2019). «Nothing is stored in plaintext. They're encrypted like standard Telegram messages.». @telegram (en inglés). Consultado el 5 de septiembre de 2019.

- «Preguntas y respuestas sobre WhatsApp y Telegram: origen, cifrado de mensajes y uso de datos de usuarios - Maldita.es». Maldita.es. 14 de abril de 2020. Consultado el 14 de abril de 2020.

- «Uploading and Downloading Files». core.telegram.org. Consultado el 1 de octubre de 2018.

- Messenger, Telegram (12 de mayo de 2019). «Telegram link previews are created on the server side. The owner of the website sees this as a visit from the Telegram crawler, not you. In secret chats, we ask you before creating the first preview – and you can later disable previews in settings.». @telegram (en inglés). Consultado el 15 de mayo de 2019.

- «Mobile Protocol: Detailed» (en inglés). Telegram. Consultado el 12 de mayo de 2016.

- «Así funciona la seguridad de Telegram». Genbeta. Consultado el 12 de mayo de 2016.

- «Дуров: Telegram не выдаст ключи шифрования третьим лицам» (en ruso). izvestia. Consultado el 14 de abril de 2020.

- «Павел Дуров прокомментировал слова Германа Клименко о закрытии Telegram» (en ruso). gazeta.ru. Consultado el 14 de abril de 2020.

- Durov, Pavel (14 de agosto de 2017). «Why Isn’t Telegram End-to-End Encrypted by Default?». Telegraph. Consultado el 5 de febrero de 2019.

- «Quieres dejar WhatsApp por Telegram o Signal: ¿qué alternativa es mejor?». ELMUNDO. 1 de febrero de 2021. Consultado el 1 de febrero de 2021.

- «Почему Telegram не может быть заблокирован Amazon и другими компаниями». Код Дурова (en inglés). 17 de enero de 2021. Consultado el 17 de enero de 2021.

- «Secret chats, end-to-end encryption». Telegram. Consultado el 14 de enero de 2016.

- David G. Mateo (1 de diciembre de 2014). «Telegram ahora permite traspasar mensajes al cambiar de número». TuExperto. Consultado el 2 de diciembre de 2014.

- Jonathan Munizaga (1 de diciembre de 2014). «Telegram ya permite migrar conversaciones y contactos a una línea nueva». Wayerless. Archivado desde el original el 19 de diciembre de 2014. Consultado el 2 de diciembre de 2014.

- «More Speed and Security!». Telegram. Consultado el 23 de julio de 2017.

- «Encrypted CDNs for Speed and Security». core.telegram.org. Consultado el 24 de julio de 2017.

- «شبکههای تحویل محتوا (CDN) رمزنگاری شده». core.telegram.org. Consultado el 6 de enero de 2019.

- «MTProto transports». core.telegram.org. Consultado el 31 de octubre de 2019.

- «Telegram Bot Platform» (en inglés). Telegram. Consultado el 10 de julio de 2015.

- «Telegram’s Bot API gets inline keyboards, support for 19 file types before Facebook’s F8 event» (en inglés). VentureBeat. Consultado el 12 de abril de 2016.

- «Qué son los bots de Telegram y cómo usarlos». ComputerHoy. Consultado el 18 de junio de 2016.

- «La nueva versión de Telegram trae retoques en la interfaz y bots 2.0». El Android Libre. Consultado el 12 de abril de 2016.

- «Bot Code Examples». Telegram Core. Consultado el 28 de marzo de 2016.

- «Bots: An introduction for developers». Telegram Core. Consultado el 10 de julio de 2015.

- «Telegram dará US$1 millón a desarrolladores de 'bots' para su app». CNet. Consultado el 25 de abril de 2016.

- «Telegram donará un millón de dólares en "becas" para animar a los desarrolladores a crear bots». Genbeta. Consultado el 25 de abril de 2016.

- «Marvin's Marvellous Guide to All Things Webhook». core.telegram.org. Consultado el 5 de junio de 2020.

- «Telegram 3.0 añade Bots, la plataforma de apps en forma de usuarios». El Android Libre. Consultado el 10 de julio de 2015.

- «Telegram agrega Bots a sus chats». Wayerless. Consultado el 10 de julio de 2015.

- «Письмо в редакцию: Как мы собрали Telegram-бота для «Рокетбанка» за 24 часа» (en ruso). VC.ru. Consultado el 24 de mayo de 2016.

- «Telegram тестирует бота для реакции на сообщения по типу Slack» (en ruso). VC.ru. Consultado el 24 de mayo de 2016.

- «Разработчики из Москвы запустили рейтинг публичных Telegram-чатов» (en ruso). VC.ru. Consultado el 24 de mayo de 2016.

- «Introducing Inline Bots». Telegram Blog. Consultado el 10 de enero de 2016.

- «Understanding Telegram inline bots». Unnikked.ga. Consultado el 10 de enero de 2016.

- «Telegram’s new inline bots make it easy to send Giphy, YouTube, Wikipedia, IMDb content» (en inglés). VentureBeat. Consultado el 6 de enero de 2016.

- «Cómo buscar y enviar imágenes, GIF, vídeos y mucho más desde un chat de Telegram». Doofusión. Consultado el 10 de enero de 2016.

- «Inline bots» (en inglés). Telegram. Consultado el 10 de enero de 2016.

- «Телеграмм нашего времени» (en ruso). Lenta.ru. Consultado el 23 de marzo de 2016.

- Жигулина, Ольга (22 de diciembre de 2013). «В протоколе мессенджера Telegram найдена потенциальная уязвимость — Технологии на TJ». TJ. Consultado el 2 de julio de 2019.

- «Secure messaging app Telegram offers $200,000 to the first person who can break its encryption». The Next Web (en inglés). 19 de diciembre de 2013. Consultado el 14 de febrero de 2014.

- «Telegram offers award to crack encryption». BBC (en inglés). 19 de diciembre de 2013. Consultado el 14 de febrero de 2014.

- «В Telegram обнаружена уязвимость: вознаграждение за находку – $100 тысяч». republic.ru (en ruso). Consultado el 5 de abril de 2019.

- ««Telegram es mucho más segura que otras aplicaciones como WhatsApp»». ABC. 6 de febrero de 2014. Consultado el 19 de noviembre de 2014.

- «В Telegram опровергли наличие проблем с безопасностью и обвинили Gizmodo в подмене понятий» (en ruso). AIN.ua. 6 de julio de 2016.

- Likhachyov, Nikita. «Дуров поспорил со Сноуденом о безопасности Telegram». TJournal (en ruso). Consultado el 6 de febrero de 2016.

- «Preview: Encryption» (en inglés). CBS. Consultado el 13 de marzo de 2016.

- «If FBI busts into seized iPhone, it could get non-iCloud data, like Telegram chats» (en inglés). ArsTecnica. Consultado el 13 de marzo de 2016.

- «ISIS is getting harder to track» (en inglés). CNN Money. Consultado el 28 de marzo de 2016.

- «Telegram: "Nuestro derecho a la privacidad es más importante que nuestro temor al terrorismo"». Actualidad RT. 23 de septiembre de 2015. Consultado el 14 de octubre de 2015.

- «Telegram y abusos a la carta: así se distribuye hoy la pornografía infantil». VICE. Consultado el 18 de mayo de 2016.

- «Спецпредставитель Путина заявил о превосходстве Telegram над WhatsApp». RBC. 17 de septiembre de 2019. Consultado el 18 de septiembre de 2019.

- «Hackers target Telegram accounts through voicemail backdoor». Naked Security (en inglés). 30 de julio de 2019. Consultado el 30 de julio de 2019.

- Messenger, Telegram (30 de julio de 2019). «Currently, you can only request a login code via phone call if you also have 2-step verification enabled for the account, protecting it with an additional password. The voicemail trick won't work.». @telegram (en inglés). Consultado el 30 de julio de 2019.

- «Telegram's Cryptanalysis Contest» (en inglés). Crypto Fails. 19 de diciembre de 2013. Consultado el 2 de marzo de 2014.

- «197 - Análisis del modelo de criptografía utilizado en Telegram - 23/02/2014». Boletón de seguridad de Segu-Info. Archivado desde el original el 20 de diciembre de 2014. Consultado el 19 de diciembre de 2014.

- «Cryptography expert casts doubt on encryption in ISIS' favorite messaging app» (en inglés). Dailydot.

- «Safe Internet Messaging: Is it Fiction?» (en inglés). Kaspersky Lab. Consultado el 3 de noviembre de 2014.

- «The secret American origins of Telegram, the encrypted messaging app favored by the Islamic State». The New York Times (en inglés). 23 de noviembre de 2015. Consultado el 13 de diciembre de 2015.

- «Is Telegram Really In Trouble?» (en inglés). Hacked. Consultado el 5 de febrero e 2015.

- «Snowden doubts security of Telegram» (en inglés). RT. Consultado el 5 de febrero e 2015.

- Robin Wauters (19 de diciembre de 2013). «Cracking contest: first one who breaks Telegram gets $200,000 in bitcoins (but really, nobody wins)» (en inglés). Tech.eu. Consultado el 2 de marzo de 2014.

- «Komplett unsicheres Protokoll könnte Contest ebenfalls bestehen» (en alemán). Golem.de. Consultado el 5 de abril de 2016.

- «Edward Snowden es tentado para trabajar en el Facebook ruso». El Comercio. 1 de agosto de 2013. Consultado el 18 de mayo de 2016.

- «Lunch with the FT: Pavel Durov» (en inglés). FT. Consultado el 10 de julio de 2015.

- «Russian social network, Telegram Messenger founder offered Snowden a job» (en inglés). TASS. Consultado el 10 de julio de 2015.

- «How to “hack” Telegram». Medium. Consultado el 5 de diciembre de 2019.

- «Sorteando el protocolo de autentificación». INTECO. Consultado el 14 de octubre de 2014.

- «Burlando la autenticación en Telegram». ESET. Consultado el 23 de diciembre de 2014.

- (Jakobsen y Orlandi, 2015)

- «Telegram responds to WhatsApp allegations». GSMArena.com (en inglés estadounidense). Consultado el 26 de febrero de 2023.

- «MTProto Analysis: Comments for the technically inclined». core.telegram.org. Consultado el 22 de julio de 2021.

- «Criptógrafos vulneran el protocolo de cifrado de Telegram». Una al Día. 21 de julio de 2021. Consultado el 22 de julio de 2021.

- García, Beatriz (22 de julio de 2021). «Telegram: Encuentran 4 fallas en su cifrado de chats grupales». Noticieros Televisa. Consultado el 22 de julio de 2021.

- «Telegram: Sorteando el protocolo de autenticación». INCIBE-CERT. 28 de abril de 2014. Consultado el 9 de agosto de 2019.

- «Telegram messaging app makes it easy for someone to stalk you, says security researcher» (en inglés). IBTimes. Consultado el 30 de noviembre de 2015.

- «Telegram para Android tiene un bug que permite espiar a otros [Actualizado]». Wayerless. Archivado desde el original el 13 de diciembre de 2015. «El estado de última conexión en Telegram está siempre visible para aquellos que estén especificados en los ajustes de Privacidad del usuario, en la aplicación, sin importar qué aplicación están usando para ver esa información. Todas las referencias que existen en el artículo original sobre "añadiendo a contactos", "el cliente de Telegram CLI", "metadata invisible", etc., son irrelevantes y fueron añadidos sólo para confundir a los usuarios con un lenguaje pseudocientífico. »

- «Telegram’s privacy flaw on Android is real – but there’s a workaround» (en inglés). TheNextWeb. Consultado el 30 de noviembre de 2015.

- «Из-за бага в Telegram москвичка получила возможность незаметно читать переписку редакции «Дождя»» (en ruso). TJournal. 6 de julio de 2016.

- «Malwarebytes releases Telecrypt ransomware Decrypter - gHacks Tech News». gHacks Technology News (en inglés estadounidense). 23 de noviembre de 2016. Consultado el 3 de diciembre de 2016.

- «Researchers spot first cryptor to exploit Telegram protocol». SC Magazine US. 9 de noviembre de 2016. Consultado el 3 de diciembre de 2016.

- «Le chiffrement des messageries instantanées victime des failles de SS7 ?» (en francés). ZDNet. Consultado el 2 de agosto de 2016.

- «Оппозиционные активисты пожаловались на удалённый взлом аккаунтов в Telegram». TJ. Consultado el 29 de abril de 2014.

- «Hackers accedieron a 15 millones de cuentas de Telegram en Irán [Actualizado]». Wayerless. Consultado el 2 de agosto de 2016.

- «Хакеры взломали 12 оппозиционеров и деанонимизировали 15 миллионов пользователей Telegram в Иране» (en ruso). TJ. Consultado el 2 de agosto de 2016.

- «Иранские исследователи нашли баг, который «вешает» Telegram» (en ruso). xakep. Consultado el 18 de junio de 2016.

- «Павел Дуров опроверг появление в Telegram уязвимости, позволяющей «убить» смартфон на расстоянии» (en ruso). VC.ru. Consultado el 22 de junio de 2016.

- ««Известия»: ФСБ нашла способ узнать номера телефонов пользователей Telegram». Rusbase (en ruso). Consultado el 18 de mayo de 2019.

- «Tapping Telegram Bots». Forcepoint (en inglés). 17 de enero de 2019. Consultado el 5 de febrero de 2019.

- «Malware GoodSender: usa la API de Bots de Telegram para comunicarse». Tecnonucleous. 17 de enero de 2019. Consultado el 5 de febrero de 2019.

- «Thousands of Telegram accounts marked DELETED due to ‘server issue’». RT International (en inglés). Consultado el 23 de marzo de 2019.

- ««Код Дурова» выяснил, что случилось с поисковым ботом Яндекса в Telegram». Код Дурова (en ruso). 28 de julio de 2019. Consultado el 30 de julio de 2019.

- Khamidov, Azamat (28 de julio de 2019). «Пользователь Telegram занял адрес поискового бота «Яндекса» — Соцсети на vc.ru». vc.ru. Consultado el 30 de julio de 2019.

- Cimpanu, Catalin. «Hong Kong protesters warn of Telegram feature that can disclose their identities». ZDNet (en inglés). Consultado el 26 de agosto de 2019.

- «Exclusive: Messaging app Telegram moves to protect identity of Hong...». Reuters (en inglés). 31 de agosto de 2019. Consultado el 31 de agosto de 2019.

- «Secure messaging app Telegram leaks anything pasted in to it». Naked Security (en inglés). 1 de agosto de 2016. Consultado el 31 de julio de 2019.

- Mendelsohn, Tom (27 de julio de 2016). «Telegram app vuln recorded anything macOS users pasted—even in secret». Ars Technica (en inglés estadounidense). Consultado el 31 de julio de 2019.

- «Hackers exploited Telegram messenger zero-day vulnerability to spread multipurpose malware». www.kaspersky.com. Consultado el 1 de julio de 2019.

- «Telegram Leaks IP Addresses by Default When Initiating Calls». BleepingComputer (en inglés estadounidense). Consultado el 29 de septiembre de 2018.

- «Telegram anonymity fails in desktop - CVE-2018-17780». www.inputzero.io. Consultado el 29 de septiembre de 2018.

- Cimpanu, Catalin. «Telegram fixes IP address leak in desktop client | ZDNet». ZDNet (en inglés). Consultado el 29 de septiembre de 2018.

- Nichols, Shaun. «That Telegram feature that let you delete your private messages on recipients' phones? It didn't work properly». www.theregister.co.uk (en inglés). Consultado el 9 de septiembre de 2019.

- «Исследователь получил $2 тыс. за обнаружение уязвимостей в Telegram». www.securitylab.ru (en ru-RU). Consultado el 22 de abril de 2019.

- «Найден элементарный способ перехвата чужих сообщений в Telegram. Как не попасться». CNews.ru. Consultado el 22 de septiembre de 2020.

- «Будьте предельно осторожны с Saved Messages («Избранным») в Telegram — возможно, это не они, а аккаунт мошенников. Как защититься?». meduza.io. Consultado el 22 de septiembre de 2020.

- «Cuidado con esta función de Telegram: permite que cualquiera encuentre nuestra localización». El Español. 5 de enero de 2021. Consultado el 8 de enero de 2021.

- «Telegram's People Nearby feature reveals exact user locations through triangulation». Android Police (en inglés estadounidense). 5 de enero de 2021. Consultado el 8 de enero de 2021.

- Nishiyama, Alberto (15 de febrero de 2021). «Telegram: fallo permite recuperar los mensajes que se destruyen solos». RPP. Consultado el 16 de febrero de 2021.

- «Secret Chat in Telegram Left Self-Destructing Media Files On Devices». The Hacker News (en inglés). Consultado el 16 de febrero de 2021.

- elEconomista.es. «Un fallo de Telegram habilita el hackeo de cuentas a través de un sticker - elEconomista.es». www.eleconomista.es. Consultado el 20 de febrero de 2021.

- K, Gregory (3 de julio de 2017), libtgvoip: VoIP library for Telegram clients, consultado el 6 de julio de 2017.

- «Команда Telegram запустила конкурс для Android-разработчиков с призовым фондом от 1 млн рублей». TVC.RU (en ruso). 20 de febrero de 2016.

- Durov, Pavel (23 de marzo de 2016). «Тестирование Telegram Database Library» (en ruso). VK.

- «Telegram is releasing a new open source library - OMG! Ubuntu!». OMG! Ubuntu! (en inglés estadounidense). 1 de febrero de 2018. Consultado el 1 de febrero de 2018.

- «TDLib: TDLib». core.telegram.org. Consultado el 1 de febrero de 2018.

- td: Cross-platform library for building Telegram clients, Telegram Library, 1 de febrero de 2018, consultado el 1 de febrero de 2018.

- «Google retira Telegram+, del creador de WhatsApp+, de la Play Store». Cinco Días. Consultado el 20 de enero de 2016.

- «Se estrena Telegram Plus, del creador de WhatsApp Plus». Computer Hoy. Consultado el 20 de enero de 2016.

- rafalense. «Plus-Messenger». Github. Consultado el 2 de febrero de 2016.

- «Telegram+ regresa a la Play Store, esta vez para siempre». Wayerless. Consultado el 20 de enero de 2016.

- «Plus Messenger es disfrutar Telegram al 120%». El Androide Libre. Consultado el 20 de enero de 2016.

- «Telegram podría tener una aplicación UWP desarrollada por usuarios de Reddit». WindowsApps.

- «Unigram». Github.

- González, Izan (20 de septiembre de 2016). «Unigram, un cliente UWP de Telegram con gran futuro | Microsoft Insider». Consultado el 20 de septiembre de 2016.

- Ferrer, Antonio (26 de mayo de 2017). «Unigram recibe una actualización, ¡no te pierdas las mejoras!». WinPhone metro. Consultado el 6 de julio de 2017.

- Antonio, Jose (8 de junio de 2020). «Unigram se actualiza en Windows 10: los chats de Telegram son ahora más potentes con el cliente no oficial». Xataka Windows. Consultado el 8 de junio de 2020.

- Ramírez, Iván (4 de junio de 2020). «Cómo programar respuestas automáticas en Telegram con AutoReponder». Xataka Android. Consultado el 4 de junio de 2020.

- «Historial API de Telegram».

Bibliografía

MTProto v1:

- Jakobsen, Jakob; Orlandi, Claudio (8 de diciembre de 2015). «On the CCA (in)security of MTProto» (PDF). Cryptology ePrint Archive (International Association for Cryptologic Research (IACR)). Consultado el 11 de diciembre de 2015.

- Rottermanner, Christoph; Kieseberg, Peter; Huber; Schmiedecker, Markus; Schrittwieser, Sebastian (Diciembre de 2015). «Privacy and Data Protection in Smartphone Messengers» (PDF). ACM International Conference Proceedings Series. ISBN 978-1-4503-3491-4. Consultado el 18 de marzo de 2016.

MTProto v2:

- Miculan, Marino; Vitocolonna, Nicola (Diciembre de 2020). «Automated Symbolic Verification of Telegram's MTProto 2.0» (PDF). arXiv:2012.03141v1. Universidad de Údine (en inglés). Consultado el 23 de diciembre de 2020.

Enlaces externos

- Documentación del protocolo MTProto

- Preguntas frecuentes sobre el protocolo MTProto (en inglés)

- Canal oficial de concursos de codificación de Telegram

- Archivado el 8 de agosto de 2014 en Wayback Machine. Información original.

Wikilibros alberga un libro o manual sobre API en Telegram Messenger.

Wikilibros alberga un libro o manual sobre API en Telegram Messenger.