MonsterMind

MonsterMind est un outil de cyberdéfense américain qui serait capable de neutraliser, de manière instantanée et autonome, des cyberattaques[1],[2],[3].

Programmes

Avant 1978 Depuis 1978 Upstream collection · Blarney · Fairview · Main Core · ThinThread · Project Genoa Depuis 2001 OAKSTAR · STORMBREW · Trailblazer · Turbulence (NSA) (en) · Genoa II (en) · Total Information Awareness (en) · President's Surveillance Program (en) · TSP Depuis 2007 PRISM · Dropmire (en) · Stateroom · Bullrun · MYSTIC · MonsterMind (spéculatif) Bases de données, outils, etc. Pinwale (en) · MARINA (base de données) (en) · MAINWAY (en) · TRAFFICTHIEF (en) · Dishfire (en) · XKeyscore · ICREACH · Boundless Informant Collaboration avec le GCHQ Lois

Safe Streets Act · Privacy Act of 1974 (en) · FISA · ECPA (en) · Patriot Act · Homeland Security Act (en) · Protect America Act of 2007 (en) · FISA Amendments Act of 2008 Poursuites

ACLU v. NSA · Hepting v. AT&T · Jewel v. NSA · Clapper v. Amnesty · Klayman v. Obama · ACLU v. Clapper · Wikimedia v. NSA Lanceurs d'alerte

Divers

|

Historique

Cet outil était encore en développement par la NSA lorsque Edward Snowden l'a quitté mi 2013[2].

Le , le magazine américain Wired révèle l'existence du programme MonsterMind, à la suite d'une longue interview d'Edward Snowden par le journaliste James Bamford[2],[4].

Fonctionnalités

Cet outil de cyberdéfense serait capable de neutraliser, de manière instantanée et autonome, des cyberattaques (DDoS, malware) contre les États-Unis[2],[5].

Cet outil pourrait aussi disposer d'une capacité de contre-attaques lancées « automatiquement sans intervention humaine »[2],[3],[6].

Controverses

Edward Snowden voit deux problèmes importants dans ce système de défense[2],[7]:

- Ce système de défense nécessite une analyse approfondie et exhaustive de l'activité Internet (et donc d'intercepter l'ensemble des flux internet à destination des États-Unis) pour pouvoir détecter une cyber-attaque.

- Il sera très compliqué d'identifier avec certitude l'origine d'une attaque. Selon lui, le risque de riposter et d'atteindre une cible innocente est important. Il est en effet possible qu'un pays se fasse passer pour un autre au moment de l'attaque.

Notes et références

- (en) James Bamford, « The most wanted man in the world », Wired, (lire en ligne)

- (en) Kim Zetter, « Meet MonsterMind, the NSA Bot That Could Wage Cyberwar Autonomously », Wired, (lire en ligne)

- Jacques Cheminat, « Cyberguerre : Edward Snowden dévoile l’outil Monstermind de la NSA - Dans une longue interview à Wired, Edward Snowden évoque le programme Monstermind de la NSA. Un outil de cyberguerre capable de réagir sans intervention humaine, mais avec un risque d’erreur de cibles. », Silicon.fr, (lire en ligne)

- Andréa Fradin, « Trois jours avec l'homme le plus recherché au monde : Wired publie un passionnant portrait d'Edward Snowden », Slate, (lire en ligne)

- (en) Brian Fung, « The NSA has a secret program that automatically hacks back against enemy targets, says Snowden », Washington Post, (lire en ligne)

- « MonsterMind, l'antivirus impitoyable de la NSA », Le Point, (lire en ligne)

- Martin Untersinger, « Selon Snowden, la NSA développe un programme pour répliquer automatiquement aux cyberattaques », Le Monde, (lire en ligne)

Voir aussi

Articles connexes

- Historique des révélations d'Edward Snowden

Programmes de surveillance révélés par Edward Snowden :

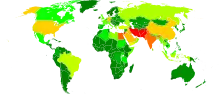

- Boundless Informant (États-Unis)

- Bullrun (États-Unis)

- ICREACH (États-Unis, Royaume-Uni, Canada, Australie et Nouvelle-Zélande)

- Muscular (Royaume-Uni)

- Optic Nerve (Royaume-Uni)

- PRISM (États-Unis)

- Tempora (Royaume-Uni)

- XKeyscore (États-Unis)

- Portail du renseignement

- Portail de la sécurité informatique

- Portail des États-Unis

- Portail d’Internet