wikiHow est un wiki, ce qui veut dire que de nombreux articles sont rédigés par plusieurs auteurs(es). Pour créer cet article, 32 personnes, certaines anonymes, ont participé à son édition et à son amélioration au fil du temps.

Il y a 9 références citées dans cet article, elles se trouvent au bas de la page.

Cet article a été consulté 169 321 fois.

Depuis l'invention de l'écriture, l'homme s'est toujours servi des codes et des chiffres pour brouiller ses messages. Les Grecs et les Égyptiens utilisaient les codes pour transmettre les messages privés, créant ainsi la base du décryptage moderne. La cryptanalyse sert à étudier les codes et les méthodes pour les briser. C'est un monde où le secret et la ruse règnent sans partage, mais parfois c'est très amusant. Si vous cherchez à casser un code secret, commencez par étudier les codes usuels et les méthodes servant à en révéler les secrets.

Étapes

Méthode 1

Méthode 1 sur 3:Briser les codes par substitution

-

1Commencez par examiner chaque lettre du message. Lorsque la méthode de substitution est simple, vous pouvez trouver la solution par tâtonnement en essayant de deviner les lettres du code.

- En anglais, les mots à une lettre peuvent être soit « I » ou « a ». En français ils sont plus nombreux, car il s'agit de « a », « à », « c' », « d' », « l' », « m' », « n' », « ô », « s' », « t' » et « y ». Essayez l'une de ces lettres et cherchez des régularités. En fait, vous allez jouer au pendu. Si vous avez résolu le mot « a - », vous pourrez dire que c'est probablement « au » ou « ai » ou « as ». Devinez et vérifiez . Si cela ne marche pas, essayez d'autres options. Soyez patient et travaillez lentement.

- Essayez plutôt de comprendre le code avant d'essayer de le casser. En cherchant des régularités et en reconnaissant les règles de syntaxe du français ou de la langue de chiffrement du message, vous pourrez déterminer le code à condition de faire l'effort nécessaire.

-

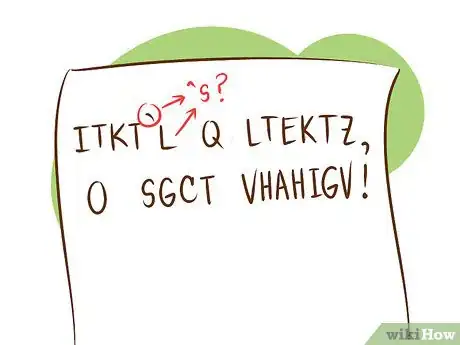

2Cherchez les lettres ou les symboles les plus fréquents. Les lettres les plus fréquentes employées en français sont dans l'ordre « e », « s » et « a ». En anglais ces lettres sont « e », « t » et « a ». En travaillant, faites appel à votre connaissance de la langue et de la structure des phrases pour trouver des hypothèses logiques. Vous ne serez sûr de rien, mais dites-vous bien que casser un code est un jeu dans lequel vous serez amené à faire constamment des choix logiques et à corriger vos erreurs.

- Commencez par résoudre les lettres doubles et les mots courts. Il est plus simple de deviner s'il s'agit de « as » ou « au » ou bien « ai » que de tenter avec un mot plus long comme « extraordinaire ».

-

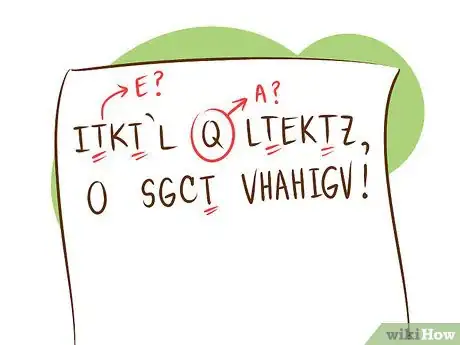

3Cherchez les lettres avec une apostrophe. Vous aurez de la chance, si le message contient de la ponctuation. Ceci vous donne un bon nombre d'indices qui peuvent vous aider dans votre travail. Si le message est chiffré en anglais, les apostrophes seront souvent suivies par S, T, D, M, LL ou RE. Ainsi, si vous avez deux symboles identiques après une apostrophe, vous pouvez dire qu'il s'agit de la lettre « L [1] ».

-

4Tentez de déterminer la nature du code que vous avez déchiffré. Si vous arrivez à le classer parmi les codes mentionnés ci-dessus, vous avez probablement réussi à le casser. Passez à l'étape suivante et décryptez le message en utilisant votre code. Au début, vous n'y arriverez pas souvent, mais au fur et à mesure de votre progression, vous serez en mesure de reconnaitre plus facilement les codes habituels et les résoudre.

- Les substitutions numériques et les codes basés sur les symboles des claviers sont fréquemment utilisés dans le chiffrement des messages de la vie courante. Ayez tout cela présent à l'esprit et faites-en bon usage.

Publicité

Méthode 2

Méthode 2 sur 3:Reconnaitre les codes ordinaires

-

1Apprenez à identifier un chiffrement par substitution. En gros, un tel chiffrement consiste à remplacer une lettre par une autre en suivant une règle donnée qui représente le code. La connaissance et la mise en œuvre de la règle permettent de « casser » le code et de déchiffrer le message.

- Supposez que le code contient des nombres, des lettres de l'alphabet cyrillique, des symboles sans véritable signification et des hiéroglyphes. Dans ce cas, vous pouvez affirmer qu'il s'agit d'un chiffrement par substitution et par conséquent vous devez connaitre la règle et l'alphabet utilisés pour décrypter le code.

-

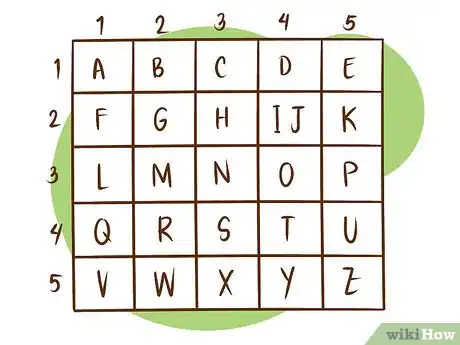

2Familiarisez-vous avec le carré de Polybe. Cette ancienne méthode de cryptage a été utilisée par les Grecs. Elle consiste à créer une grille de lettres et à identifier chaque lettre par un nombre. Par la suite, les nombres sont utilisés pour créer des messages. Cette méthode est facile à mettre en œuvre et constitue l'une des bases de la cryptanalyse moderne. Si votre message comporte une longue série de nombres, il est possible qu'il ait été codé suivant cette méthode.

- Dans sa forme la plus simple, ce système est basé sur un tableau de 25 cases disposées en 5 lignes et 5 colonnes, comprenant toutes les lettres de l'alphabet inscrites dans l'ordre de la gauche vers la droite et du haut vers le bas. En français, on retranche généralement la lettre W et en anglais les lettres I et J occupent la même case. Chaque lettre du code est identifiée par ses coordonnées dans le tableau, c'est-à-dire deux nombres dont le premier correspond au numéro de la colonne sur la gauche et le second à celui de la ligne sur la droite.

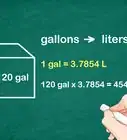

- Si vous chiffrez le mot « wikihow » en employant cette méthode, vous aurez : « 52242524233452 ».

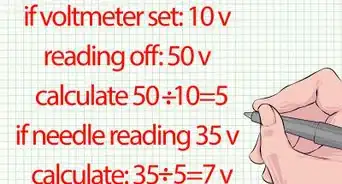

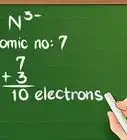

- Les enfants utilisent une variante plus simple de cette méthode en écrivant les nombres qui correspondent au rang des lettres dans l'alphabet. A = 1, B = 2, et ainsi de suite [2] .

-

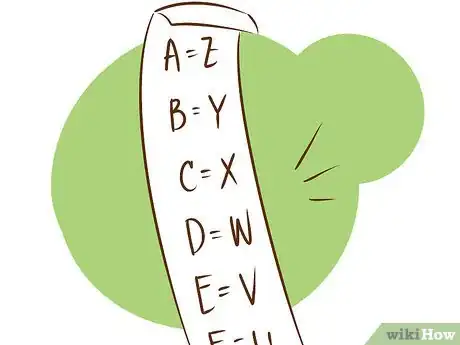

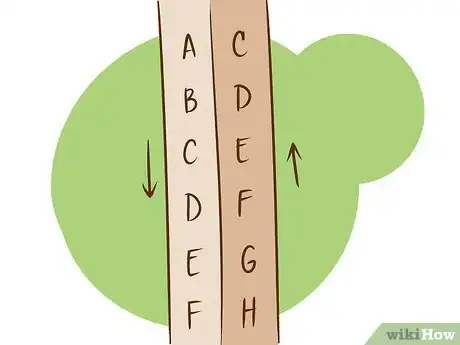

3Familiarisez-vous avec le chiffrement de César. Julius a inventé une bonne méthode, facile à employer et à comprendre et très compliquée à résoudre. Elle demeure l'un des systèmes de base du chiffrement qui est enseigné de nos jours sous une forme plus complexe [3] . Il s'agit d'un chiffrement par translation qui consiste à décaler l'alphabet dans la même direction d'un certain nombre de places. Ce qui revient à dire qu'un décalage de 3 places fera correspondre la lettre D à la lettre A, la lettre E à la lettre B, et ainsi de suite [4] .

- C'est sur ce principe qu'est construit le code « ROT1 » souvent utilisé par les enfants. En fait cet acronyme vient de l'anglais « rotate 1 », c'est-à-dire tourner 1 fois. Les lettres de l'alphabet sont décalées d'une place vers l'avant et ainsi A devient B et B devient C, et ainsi de suite.

- Si vous codez le mot « wikihow » en employant le chiffrement de César avec un décalage de 3 vers l'avant, vous obtiendrez : zlnlkrz.

-

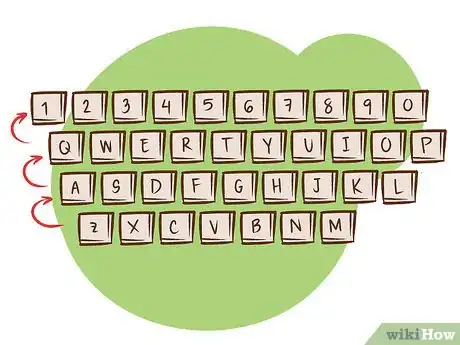

4N'oubliez pas les formules basées sur la position des lettres sur un clavier. Les substitutions basées sur les claviers utilisent la configuration de lettres d'un clavier habituel AZERTY ou QWERTY et consistent généralement à décaler les lettres d'un certain nombre de places dans le sens vertical ou horizontal. Vous pouvez créer des codes assez simples en décalant les lettres d'un clavier dans un sens donné. Pour casser le code, vous devez déterminer le sens du décalage.

- Si vous décalez les colonnes d'un cran vers le haut sur un clavier AZERTY, vous pouvez coder le mot « wikihow » comme suit : « q_i_8yçq ». Sur un clavier QWERTY, vous obtiendrez : « 28i8y92 ».

-

5Familiarisez-vous avec le chiffrement par substitution polyalphabétique. Dans une substitution élémentaire, vous créez un alphabet de remplacement qui vous sert à produire le message codé. Après le Moyen Âge, ces codes sont devenus faciles à casser, ce qui a encouragé les cryptographes à introduire plusieurs alphabets dans un seul code afin de le rendre plus difficile à décrypter par l'adversaire.

- La table de Trithème est une grille comportant 26 lignes et 26 colonnes [5] . Elle contient toutes les variantes du chiffrement de César dans un ordre alphabétique. Cette table est aussi présentée comme un cylindre tournant ou « tabula recta. » Vous pouvez utiliser cette grille de différentes manières pour chiffrer un message, par exemple la première ligne vous sert à coder la première lettre du message, la deuxième ligne vous sert à coder la deuxième lettre, et ainsi de suite [6] .

- Les cryptographes emploient un mot de passe pour se référer à la colonne qui correspond à chaque lettre du message chiffré. Par exemple, si le mot de passe est « wikihow », vous déterminerez la première lettre de votre message en clair en consultant la ligne « W » de la grille et la colonne de la première lettre du message chiffré. Ainsi, si vous ignorez le mot de passe, vous aurez beaucoup de difficulté pour briser le code.

Publicité

Méthode 3

Méthode 3 sur 3:Devenir un cryptographe

-

1Soyez patient. Le décryptage d'un code demande beaucoup d'effort et de patience. C'est une tâche longue, fastidieuse, souvent frustrante à cause des retours en arrière et des suppositions successives pour vérifier de nouvelles combinaisons, de nouveaux mots et d'autres méthodes. Si vous cherchez à casser un code secret, apprenez à garder votre calme et à être patient et surtout prenez gout au jeu et à son mystère.

-

2Élaborez vos propres codes. Vous pouvez écrire des cryptogrammes pour vous amuser, mais si vous plongez la tête la première dans le déchiffrage d'un code polyalphabétique sans en connaitre le mot de passe, vous serez en face d'une difficulté d'un niveau complètement différent. Pour vous familiariser avec les méthodes et la logique des cryptographes, le meilleur moyen consiste à écrire vos propres codes en utilisant des méthodes de chiffrement compliquées. Les meilleurs cryptographes sont aussi très forts pour élaborer leurs propres codes et inventer des chiffres très complexes. Efforcez-vous de maitriser les codes les plus difficiles et les méthodes pour les décrypter.

- L'analyse des codes et des chiffres utilisés par les bandes criminelles vous permettra d'apprendre les ficelles du métier. Les bookmakers, les caïds de la drogue et le tueur du zodiaque ont mis au point des méthodes de chiffrement très complexes. Vous pouvez étudier leurs méthodes pour améliorer vos connaissances en la matière [7] .

-

3Exercez-vous sur des codes célèbres non résolus. Dans le cadre de ses diffusions publiques, le FBI publie régulièrement des codes que les gens peuvent essayer de casser [8] . Tentez votre chance et envoyez votre réponse. Sait-on jamais, vous aurez peut-être du travail.

- Kryptos, une sculpture dans l'enceinte du quartier général de la CIA, demeure probablement la plus célèbre énigme non résolue au monde. À l'origine, elle a été créée pour évaluer les connaissances des agents. Elle comprend 4 panneaux portant des inscriptions codées à l'aide de 4 codes différents. Les cryptographes ont mis 10 ans pour casser 3 des 4 codes de la sculpture, mais le 4e code reste encore un mystère [9] .

-

4Relevez le défi et essayez de résoudre l'énigme. Le déchiffrement d'un code vous plonge dans un univers semblable à celui d'un roman de Dan Brown. Apprenez à tirer avantage de la résolution des énigmes et des codes secrets. Vous éprouverez une grande satisfaction quand vous parviendrez à casser une méthode de chiffrement particulièrement complexe.Publicité

Conseils

- Restez confiant même si vous perdez beaucoup de temps pour déchiffrer le code. C'est tout à fait normal.

- S'il s'agit d'un code imprimé, il est fort probable qu'il ait été tapé avec une police de caractères spéciale, comme Windings. C'est peut-être un double chiffrement et Windings n'a servi qu'à écrire le message codé.

- La lettre « e » est celle qui apparait le plus souvent en anglais ou en français.

- Une lettre du message codé ne correspond pas toujours à la même lettre du message en clair et réciproquement.

- Il est plus simple de déchiffrer un code lorsque le message est long. Souvent, c'est dur à casser.

Avertissements

- Quelques codes sont vraiment impossibles à déchiffrer à moins de disposer d'une quantité phénoménale d'informations. En d'autres termes, même si vous avez déterminé la clé du chiffrement, vous pouvez ne pas trouver la solution. Dans ce cas, vous aurez peut-être besoin d'un logiciel ou simplement de beaucoup de patience.

- Méfiez-vous des labyrinthes inextricables. Évitez de devenir dingue !

Éléments nécessaires

- Un message secret à déchiffrer

- Un crayon et du papier brouillon

Références

- ↑ http://www.dummies.com/how-to/content/cracking-codes-cryptograms-for-dummies-cheat-sheet.html

- ↑ http://listverse.com/2012/03/13/10-codes-and-ciphers/

- ↑ http://www.princeton.edu/~achaney/tmve/wiki100k/docs/Caesar_cipher.html

- ↑ http://www.codesandciphers.org.uk/enigma/enigma1.htm

- ↑ http://www.cppapers.com/tableau.pdf

- ↑ http://lifehacker.com/5715794/how-to-write-down-and-encrypt-your-passwords-with-an-old+school-tabula-recta

- ↑ http://www.fbi.gov/about-us/lab/forensic-science-communications/fsc/jan2000/olson.htm

- ↑ http://www.fbi.gov/news/stories/2013/april/can-you-crack-a-code/can-you-crack-a-code

- ↑ http://www.slate.com/blogs/future_tense/2013/07/11/nsa_cracked_kryptos_statue_before_the_cia.html