wikiHow est un wiki, ce qui veut dire que de nombreux articles sont rédigés par plusieurs auteurs(es). Pour créer cet article, 36 personnes, certaines anonymes, ont participé à son édition et à son amélioration au fil du temps.

Il y a 12 références citées dans cet article, elles se trouvent au bas de la page.

Cet article a été consulté 6 904 fois.

L'espionnage n'existe pas seulement dans les films de James Bond. Le cyberespionnage et l'espionnage économique sont deux façons dont les gens sont couramment suivis et se font voler des informations. Et bien sûr, il y a toujours le risque d'être suivi, espionné, regardé dans sa vie privée, en particulier avec les technologies auxquelles nous avons aujourd'hui tous accès. Si vous craignez que quelqu'un ne vous observe, vous ou votre entreprise, il existe des moyens de démasquer l'espion. En apprenant à repérer ce genre de pratiques, vous pourrez vous en protéger facilement.

Étapes

Méthode 1

Méthode 1 sur 3:Repérer un cyberespion

-

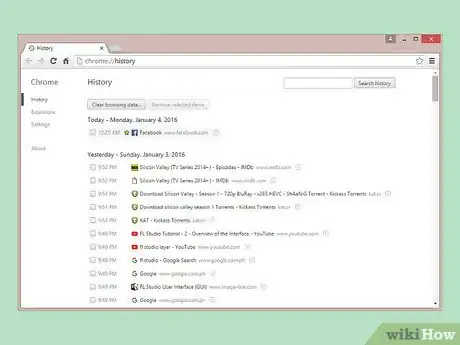

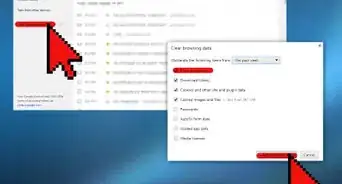

1Vérifiez votre historique de navigation. Si vous repérez des sites inhabituels ou des pages que vous n'avez pas consultées dans votre historique, quelqu'un d'autre a peut-être utilisé votre ordinateur. De la même façon, si votre historique a été supprimé et que vous ne l'aviez pas supprimé vous-même, c'est que quelqu'un d'autre s'en est chargé. Dans ces cas, sachez que quelqu'un vous espionne en utilisant directement votre ordinateur.

- Souvenez-vous d'éteindre votre ordinateur lorsque vous ne l'utilisez pas ou d'installer un mot de passe sûr, avec des lettres, des chiffres et des symboles, pour protéger votre ordinateur des utilisateurs indésirables.

-

2Voyez si un logiciel tiers est installé sur votre ordinateur. Certains de ces programmes, appelés logiciels de virtual network computing (VNC) permettent d'accéder à votre ordinateur à distance, tant que votre machine est allumée. Beaucoup de gens utilisent des logiciels tels que LogMeIn ou GoToMyPC pour travailler à distance. Si vous utilisez un programme de ce type et que quelqu'un s'est procuré vos identifiants, il pourrait accéder à votre ordinateur à distance [1] .

-

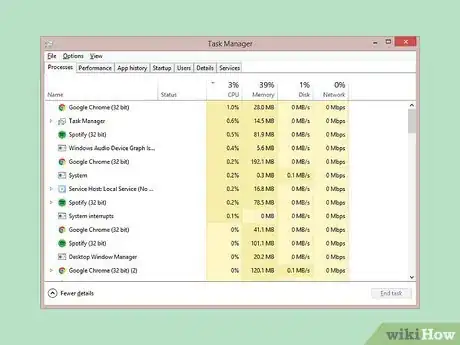

3Analysez la vitesse de fonctionnement de votre ordinateur. Si vous remarquez que votre ordinateur ou votre tablette sont devenus plus lents, c'est peut-être parce que quelqu'un surveille votre activité sur Internet. Une application spéciale utilisera la mémoire de votre machine, qui sera alors beaucoup plus lente. Voyez quels sont les applications et logiciels en marche sur votre ordinateur et notez ceux qui vous sont inconnus.

- La plupart des antivirus les plus courants, comme Symantec, McAfee et Avast, détectent facilement ce genre d'applications installées sur votre ordinateur.

-

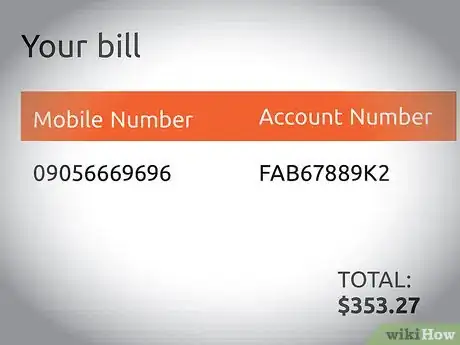

4Vérifiez vos comptes. Si quelqu'un a accès à vos appareils électroniques, il a probablement accès à de nombreuses informations à votre sujet et pourrait même être en mesure de voler votre identité. De plus, les mouchards installés sur votre téléphone pourront utiliser votre GPS pour vous suivre, ce qui se répercutera sur votre consommation de données mobiles [2] .

-

5Méfiez-vous des téléchargements sur les sites non sécurisés. Lorsque vous téléchargez quelque chose sur Internet, vérifiez grâce au système de sécurité de votre ordinateur que le site en question est sans danger. Si vous avez téléchargé des fichiers sur un site dont vous n'êtes pas très sûr, des personnes extérieures pourraient désormais avoir accès à votre ordinateur [3] .Publicité

Méthode 2

Méthode 2 sur 3:Repérer un espion économique

-

1Sachez quelles sont les informations importantes de votre entreprise. Sachez également qui a accès à ces informations. Réfléchissez aux types de données qui pourraient intéresser un concurrent. Il pourrait s'agir de recherches sensibles ou d'informations concernant la stratégie de votre entreprise ou même de documents de comptabilité. Si ces informations sont consultées par une personne qui ne devrait pas y avoir accès, il pourrait s'agir d'un espion économique [4] .

-

2Sachez différencier ce qui est légal de ce qui ne l'est pas. La plupart du temps, l'espionnage économique consiste à rechercher des informations qui sont disponibles à tout le monde. Il pourrait s'agir de la liste des employés, des évènements ou ventes à venir ou des changements récents dans la structure de l'entreprise. Une personne découvrant des informations par des moyens légaux pourrait être une menace pour votre entreprise, mais elle ne pourra pas être accusée de commettre un délit. La fraude, l'entrée illégale sur un site ou d'autres activités illégales de ce type pourront par contre faire l'objet d'une plainte et de poursuites [5] .

- Les employés se montrent parfois insouciants, en publiant sur les réseaux sociaux des informations concernant leur activité professionnelle ou un changement de poste. Ces informations peuvent être très utiles aux espions économiques et ils ont parfaitement le droit d'y accéder.

-

3Restez à l'affut des visages inconnus. Croisez-vous des personnes que vous ne connaissez pas dans les couloirs du bureau ? Dans beaucoup d'entreprises, les employés ne se connaissent pas tous entre eux et il est alors facile pour un étranger d'entrer dans les locaux en suivant un employé.

- Il ne s'agira alors que de repérer quelqu'un qui n'est pas censé être là. Votre entreprise devrait avoir mis en place des règles claires pour dénoncer ce genre d'intrusions. Pour passer à l'action, respectez ces protocoles.

-

4Repérez toute activité inhabituelle. Surveiller l'activité des employés peut permettre de révéler des actions inhabituelles. Si quelqu'un consulte davantage de dossiers que d'habitude ou qu'il les consulte depuis chez lui alors que ce n'est pas dans ses habitudes, il pourrait être en train de rassembler des informations pour les donner à une tierce personne [6] .

- Fouiller dans les poubelles est également un moyen simple d'obtenir des informations sur une entreprise. Si vous surprenez quelqu'un à fouiller dans les poubelles de votre entreprise (et que ce n'est pas un employé qui cherche quelque chose qu'il a jeté par erreur), il pourrait s'agir d'un espion économique.

-

5Restez à l'affut de la manipulation sociale. La plus grosse partie de l'espionnage économique se fait simplement en parlant aux gens et en posant les bonnes questions. Un espion pourrait ainsi se faire passer pour un employé au téléphone et prétendre avoir oublié ses identifiants de connexion. Méfiez-vous des questions étranges et des tentatives d'intimidation visant à obtenir des informations [7] .

- Cela inclut les techniques d'hameçonnage : une personne extérieure demandera des mots de passe et autres données, en se faisant passer pour un technicien Internet ou une autre personne bien connue dans l'entreprise.

- Les employés peuvent être formés à repérer certaines questions pièges ou d'autres indices qui pourraient trahir une tentative d'espionnage. Votre entreprise devra mettre en place des procédures claires pour transmettre des informations sensibles. Si ces procédures ne sont pas respectées, vous ou vos employés saurez que quelque chose ne se déroule pas normalement.

Publicité

Méthode 3

Méthode 3 sur 3:Identifier les espions dans sa vie personnelle

-

1Soyez attentif à votre environnement. Évitez de garder les yeux rivés sur votre téléphone ou d'écouter de la musique lorsque vous vous déplacez. Si quelqu'un vous suit, cela lui sera bien plus facile si vous ne faites pas attention à ce qu'il se passe autour de vous [8] .

-

2Repérez une voiture qui vous suit. Restez à l'affut des véhicules quelconques : les espions ne se déplacent généralement pas dans des voitures tape-à-l'œil. Repérez également les véhicules que vous connaitriez et qui appartiendraient à des gens qui pourraient avoir des raisons de vous suivre [9] .

- Si vous conduisez, ralentissez un petit peu et voyez si la voiture que vous soupçonnez de vous suivre ralentit également. Si vous êtes sur une autoroute, changez de voie et voyez si le véhicule suspect vous suit.

- Si quelqu'un vous suit, ce ne sera pas dans une voiture de sport rouge vif. La personne conduira probablement une voiture banale, qui se fondra dans le décor sans attirer l'attention. Si vous pensez être suivi, ayez le réflexe de relever le numéro d'immatriculation du véhicule [10] .

-

3Sachez repérer les caméras cachées. Il existe de toutes petites caméras qui sont très faciles à cacher. Elles peuvent être dissimulées dans de très petits espaces ou dans d'autres objets et permettre ainsi de filmer vos faits et gestes. La plupart de ces appareils sont très petits : vous devrez rechercher des objets de petite taille qui vous semblent positionnés à des endroits étranges ou des câbles qui ne semblent reliés à rien [11] .

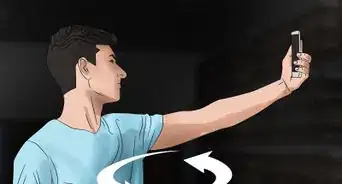

- Vous pourrez utiliser votre smartphone pour découvrir les caméras. Éteignez toutes les lumières de la pièce et ouvrez l'appareil photo de votre téléphone. Regardez la pièce au travers de votre écran de téléphone. Les caméras à vision nocturne émettront une lumière rouge vif (c'est ce qui leur permet de voir dans l'obscurité), qui sera visible sur votre écran. Si vous repérez une lumière de ce type, vous pourriez avoir découvert une caméra cachée.

- Vous pourrez également acheter un détecteur de caméra cachée. Il s'agit de petits appareils qui produisent une lumière rouge à haute fréquence, avec laquelle vous balayerez la pièce. Cette lumière se reflètera sur tous les objectifs, les puces et lumières infrarouges [12] .

-

4Recherchez les appareils d'écoute. Si vous remarquez des sons étranges dans votre téléphone, même après avoir raccroché, il est possible que quelqu'un écoute vos conversations. Les appareils d'écoute peuvent également causer des interférences sur les appareils électroniques, tels que les télévisions et les radios [13] [14] .

-

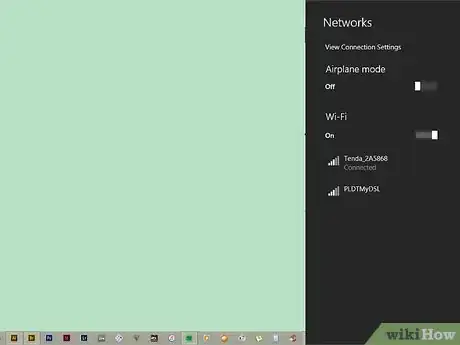

5Repérez les réseaux Wi-Fi inhabituels. Les appareils cachés, comme les caméras et les micros, utilisent parfois un réseau Wi-Fi pour transmettre ce qu'ils enregistrent. Si votre téléphone ou votre ordinateur portable détecte un signal puissant chez vous et que ce n'est pas votre réseau personnel, il s'agit peut-être du réseau dont quelqu'un se sert pour vous espionner [15] .Publicité

Conseils

- Beaucoup d'entreprises surveillent les ordinateurs et l'activité Internet de leurs employés. Il est fort possible que vous soyez surveillé au travail.

- Lisez des livres et des articles expliquant comment devenir un espion. Vous pourriez y trouver des conseils qui vous seront utiles lorsque vous essayerez de démasquer un espion.

- Si quelqu'un vous surveille, vous menace ou vous fait du chantage, recherchez tout de suite l'aide des autorités. Les actions de la personne pourraient ne pas être de l'espionnage, mais vous devrez faire passer votre sécurité avant tout.

Références

- ↑ http://www.online-tech-tips.com/computer-tips/how-to-detect-computer-email-monitoring-or-spying-software/

- ↑ http://www.welivesecurity.com/2015/01/29/how-to-spot-a-tracking-app/

- ↑ http://www.computerworld.com/article/2551898/security0/how-to-spot----and-stop----a-spy.html?page=3

- ↑ http://www.continuitycentral.com/feature0938.html

- ↑ http://www.investopedia.com/financial-edge/0310/corporate-espionage-fact-and-fiction.aspx

- ↑ http://www.computerworld.com/s/article/315588/How_to_spot_and_stop_a_spy

- ↑ http://www.computerworld.com/article/2551898/security0/how-to-spot----and-stop----a-spy.html?page=4

- ↑ http://venturebeat.com/2014/08/11/detecting-if-someone-is-spying-on-you-or-tailing-you/

- ↑ https://www.rosen.com/spouse-spying/spying-articles/spousal-spying-details/

- ↑ http://venturebeat.com/2014/08/11/detecting-if-someone-is-spying-on-you-or-tailing-you/

- ↑ http://www.deccanchronicle.com/150408/technology-latest/article/how-spot-hidden-cameras

- ↑ http://www.brickunderground.com/blog/2014/11/apartment_surveillance

- ↑ https://www.rosen.com/spouse-spying/spying-articles/spousal-spying-details/

- ↑ http://thelawdictionary.org/article/how-to-detect-bugs-listening-devices/

- ↑ http://venturebeat.com/2014/08/11/detecting-if-someone-is-spying-on-you-or-tailing-you/